情報セキュリティの取り組み

はじめに

私たちがセキュリティの取り組みをどのように進め、日々の業務でどのように活用しているかをご紹介します。

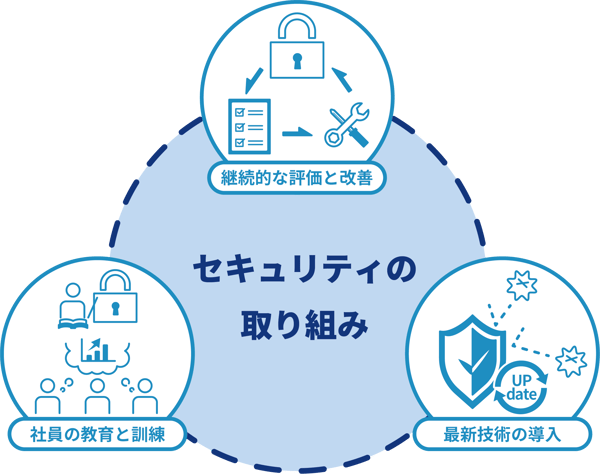

私たちの取り組みには主に以下の要素が含まれます。

・継続的な評価と改善: セキュリティ対策の効果を定期的に評価し、必要に応じて改善を行う。

・社員の教育と訓練: 安全意識の高い文化を育成し、全員が情報セキュリティの重要性を理解する。

・先進技術の導入: 最新のセキュリティ技術を活用して、脅威からの保護を強化する。

私たちの情報セキュリティへの取り組みは、単なるルールや規制の遵守を超えています。

それは、私たちのビジネスの根幹を守り、お客様の信頼を築くための不断の努力です。

安全と信頼を最優先に考え、私たちは常に技術の最前線に立ち、お客様に最高のサービスを提供し続けることをお約束します。

テクノアのクラウドサービスのセキュリティ対策

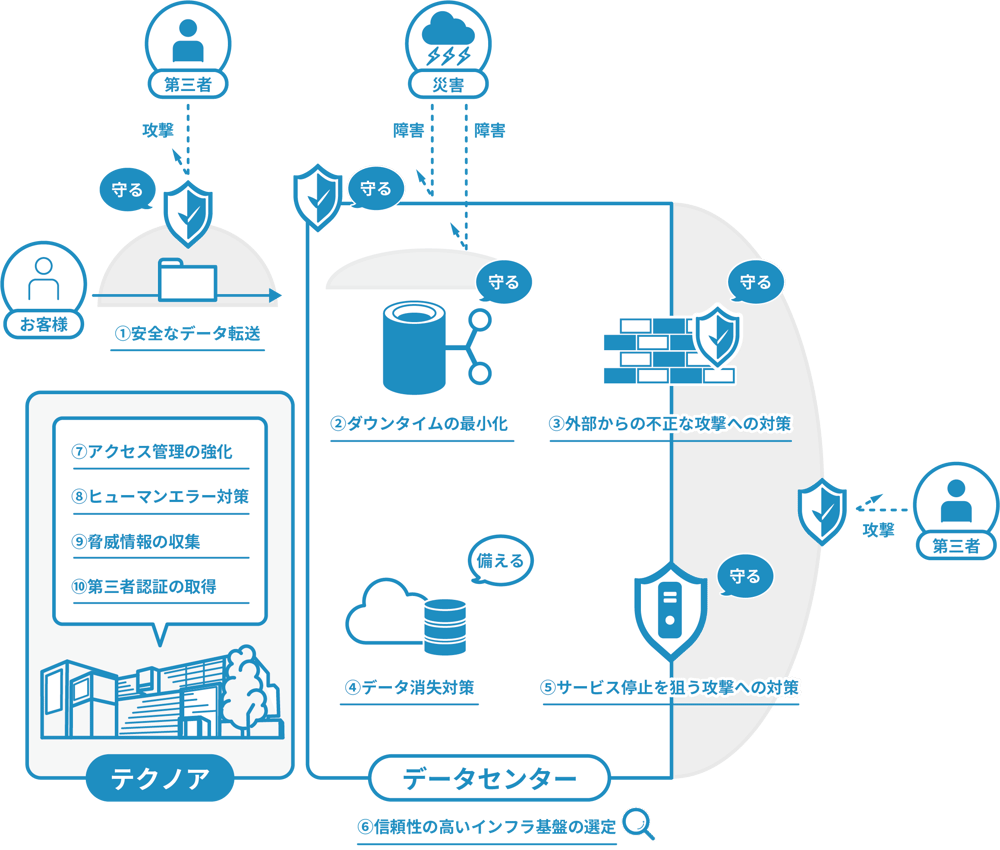

私たちテクノアがご提供するクラウドサービスは最先端のセキュリティ技術を用いてお客様のデータを保護しています。これには、不正アクセス防止のためのファイアウォール、データの暗号化、アクセス管理等が含まれています。

また、セキュリティ担当チームによりシステムの監視と定期的なアップデートを行い、常に最高レベルの安全基準を維持しています。万が一の事故発生時の迅速な対応と緊急対応手順も整えており、お客様のデータとプライバシーの保護に全力を尽くしています。お客様に安心してサービスを利用していただくために、以下のようなセキュリティ措置が取られています。

-

①安全なデータ転送

転送されるデータはTLS によって暗号化され、不正な第三者による盗聴、改ざん、偽装から保護しています。また、サービスによってはVPN で接続することでお客様環境との安全な接続を提供しています。

-

②ダウンタイムの最小化

物理的障害、自然災害、サイバー攻撃などから保護するため、冗長化構成を採用することでサービスのダウンタイムを最小化しています。

-

③外部からの不正な攻撃への対応

外部からの不正なアクセスや攻撃から保護するため、ファイアウォール/ WAF を採用しています。

-

④データ消失対策

万が一の障害に備え、定期的にデータバックアップを取得しています 。

-

⑤サービス停止を狙う攻撃への対策

クラウドサービスに対する過剰なデータやリクエストを送り付け正常なサービスを阻害する DoS/DDoS攻撃を検知し、対策を講じています。

-

⑥信頼性の高いインフラ基盤の選定

Microsoft Azure※ や Amazon AWS※ 等、信頼性の高いデータセンター内で稼働しています。

※上記に記載の会社名、商品名は、各社の登録商標または商標です。 -

⑦アクセス管理の強化

最小限のアクセス権限の割り当てやMFA(多要素認証)によりアクセス管理を強化しています。

-

⑧ヒューマンエラー対策

重要な作業のダブルチェック等、ヒューマンエラー対策を講じています。

-

⑨脅威情報の収集

情報セキュリティ担当者により世界中の脅威データを分析して、最新の攻撃トレンドや手法を理解し対策を講じています。

-

⑩第三者認証の取得

プライバシーマーク認証を取得し、適切なセキュリティ対策を実施しています。

上記のセキュリティ対策および構成は説明用の例で、実際に当社がご提供しているサービスの構成は、お客様環境や目的に合わせてそれぞれ異なります。詳細な構成や技術仕様等については、別途担当者にお問い合わせください。

01 マネジメントシステム

個人情報保護マネジメントシステム(JIS Q 15001)プライバシーマーク認定取得

日本産業規格「JIS Q 15001個人情報保護マネジメントシステム-要求事項」に準拠した「プライバシーマークにおける個人情報保護マネジメントシステム構築・運用方針」に基づいて、個人情報について適切な措置を講ずる体制を整備している事業者等を評価して付与されるプライバシーマークの認定を受けています。

情報セキュリティマネジメントシステム(JIS Q 27001)を2007年4月に取得、2013年4月に返上後も独自マネジメントシステムとして継続運用中

情報セキュリティマネジメントシステム (ISMS: Information Security Management System)の国際規格である「ISO/IEC 27001/JIS Q 27001」認証を取得していましたが、取り組みが自社内で確立したため自主返上いたしました。

返上後も独自マネジメントシステムとして継続運用しています。

02 人的・組織的対策

情報セキュリティに関する規定、手順書の整備

情報セキュリティを経営ならびに事業における重要課題のひとつとして認識し、情報セキュリティに関する規定や手順書を整備し遵守する体制を構築しています。

情報セキュリティ体制の構築、毎月一度の委員会の開催

情報セキュリティ推進体制を確立し、全社一丸となって情報セキュリティマネジメントに取り組んでいます。

リスクアセスメントの実施

自社のセキュリティリスクを把握し、定期的なリスクアセスメントを実施しています。

リスクアセスメントでは潜在的な脅威や脆弱性を特定しリスクを評価する事で適切な対策を講じています。

内部監査の実施

策定された情報セキュリティの規定や手順が遵守されているかを確認するため、計画的に内部監査を実施しています。発見された内容は是正処置として対応しPDCAにより継続的改善に繋げています。

情報セキュリティに関する誓約書の取得

自社が保有する機密情報等を保護するため、全ての社員に対して秘密保持に関する誓約書を取得しています。

新入社員に対する入社時情報セキュリティ教育

新入社員に対して、情報セキュリティが何故重要なのかを入社時セキュリティ教育として入社当日に実施しています。

定期的な情報セキュリティ教育

全ての社員に対して定期的な情報セキュリティ教育・訓練を実施することで、情報セキュリティの意識向上を図っています。

標的型攻撃メール訓練の実施

定期的な標的型攻撃メール訓練を全社員に対して実施しています。

不審なメールの見分け方や受信した際の対応方法について解説・周知する事で標的型攻撃メールの被害に遭わないよう努めています。

03 物理的対策

お客様来訪記帳シートによる来訪者管理

お客様を社内にご案内する際は訪問の目的や身元確認のため、お客様来訪記帳シートに会社名や氏名等を記入していただいています。

社外持ち出し機器の管理

社内の情報資産を社外に持ち出す場合は上長の許可を得て、持ち帰った場合も存在確認を実施しています。

高セキュリティエリア入退室管理

重要度の高い情報資産が設置されている高セキュリティエリアには生体認証装置を設置し、許可された利用者の入退室履歴や操作履歴を管理しています。

機器廃棄時の内蔵ディスク破壊処理

業務に利用した機器を廃棄する際は必ず記憶装置を取り外し、物理的に破壊する事で情報流出を防いでいます。

執務エリア入退室管理

執務エリアは電子錠で施錠され、社員が入室する際はICカードにより開錠します。

権限の無いメンバーは入室出来ないようになっています。

キャビネットの施錠管理

機密情報等を収納するキャビネットを常時施錠することで不正アクセスや情報漏えいのリスクを低減しています。

クリアデスク・クリアスクリーンの徹底

クリアデスク・クリアスクリーンの徹底により第三者の覗き見による情報漏えいリスクを低減しています。

04 技術的対策

各種サーバー・システムへのユーザー・グループ単位でのアクセス管理

各種サーバーやシステムは厳密にIDで管理され、許可されたアクセスのみ利用出来るようになっています。

未許可機器(私物PC、USBメモリ等)の接続制限

業務に利用する機器は許可制とし、未許可機器の接続、利用を禁止しています。

在宅勤務等、社外からの接続

在宅勤務時は必ず持ち出し許可されたパソコンを利用し、安全な経路で通信しています。

サイバー攻撃への対策

日々巧妙化するサイバー攻撃対策として、最新のセキュリティ機器やソフトウェアを採用し、監視しています。

フィルタリングサービスによるメール受信時の脅威保護

メールフィルタリングサービスを利用し、スパム、マルウェア、フィッシング攻撃等の脅威から保護しています。

社外持ち出しPC内データの暗号化

社外に持ち出し許可されたPC内に保存されるデータは自動で暗号化され、万が一盗難等が発生した場合に記憶装置を抜かれた場合でも第三者から読み取られることを防止しています。

社外持ち出しUSBメモリ内データの暗号化

社外に持ち出し許可されたUSBメモリに保存されるデータは自動で暗号化され、万が一の場合でも重要なデータの流出を防ぎます。

会社用スマートフォンの管理ツールによる漏えい対策

MDM(モバイルデバイス管理)サービスを利用し、社員に支給する携帯電話を一元管理しています。統一したアプリケーションの配布や、万が一の紛失時には場所の特定や遠隔消去により情報漏えいを防ぐことが可能です。

PC操作ログの取得、監視

業務に利用する全てのパソコンの操作ログを取得、監視することで情報漏えい対策、内部統制に取り組んでいます。

メール送信時添付ファイルの自動URLダウンロード化

パスワード付きZIP(いわゆるPPAP)メールは添付ファイルをセキュリティシステムでチェック出来ず、受信者の負担も大きいことから原則廃止とし、メールにファイルを添付すると自動的にクラウドストレージ領域にアップロード後、ダウンロードURLを送信する方式を採用しています。